McAfee Labs обнаружила новое ПО для скрытого майнинга Monero и Zcash, созданное русскими хакерами

Исследователи провайдера интернет-безопасности McAfee Labs обнаружили новую разновидность вредоносного программного обеспечения для криптоджекинга. Согласно сообщению в блоге компании, ПО под названием «WebCobra», созданное российскими хакерами, скачивает один из двух клиентов для майнинга и использует мощность процессора заражённого устройства для добычи Monero или Zcash.

WebCobra без ведома владельца оборудования устанавливает майнер Cryptonight или специализированный Claymore для майнинга Zcash, в зависимости от конфигурации компьютера, фактически похищая вычислительную мощность жертвы:

«На системах x86 он устанавливает код майнера Cryptonight в текущий процесс и запускает процесс отслеживания. На системах x64 он устанавливает конфигурацию GPU и скачивает и запускает майнер для добычи Zcash Claymore с удалённого сервера», — говорится в заявлении McAfee Labs.

Специалисты компании обращают внимание на то, что засекли ПО в системах по всему миру, с наибольшим распространением в Бразилии, ЮАР и США. Особенность WebCobra в том, что оно почти не оставляет следов — единственный признак, по которому можно заподозрить, что устройство заражено, — его низкая эффективность.

Впрочем, по информации исследователей кибербезопасности из Trend Micro, существует множество видов ПО для скрытого майнинга, которые остаются устойчивыми к попыткам обнаружить их ввиду высокой сложности исполнения. Большинство пользователей и даже детекторов не смогут обнаружить ПО, пока их компьютер не начнёт работать гораздо медленнее или не выйдет из строя полностью. К этому времени жертва также рискует получить огромный счёт за электричество.

McAfee Labs рекомендует пользователям следить за появлением определённых признаков в работе компьютера. Так, например, если система стала работать гораздо медленнее без какой-либо разумной причины, стоит задуматься.

«Софт для скрытого майнинга койнов трудно обнаружить. Если компьютер скомпрометирован, вредоносное ПО тихо работает в фоновом режиме, и есть лишь один знак: ухудшение качества работы. Поскольку вредоносное ПО повышает энергопотребление, работа компьютера замедляется, оставляя владельца с головной болью и в недоумении от суммы в счёте», — предупреждает McAfee Labs.

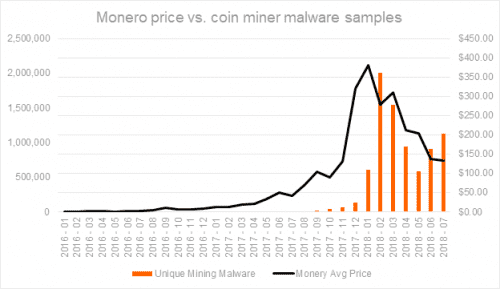

Как ранее сообщал Cyber Threat Alliance (CTA), случаев использования вредоносного ПО для скрытого майнинга криптовалют в 2018 стало почти на 500% больше, некоторые эксперты называют происходящее настоящей эпидемией. Новую волну киберпреступности, жертвами которой становятся ничего не подозревающие владельцы компьютеров, естественно, породил всплеск на криптовалютном рынке. При этом, как утверждается, криптовалюта с повышенной анонимностью Monero стала самой предпочтительной целью майнеров.

На графике видно, как распространение вредоносного ПО повышается в тандеме с динамикой курса Monero.

Колоссальный рост масштабов криптоджекинга также связывают с утечкой эксплойта EternalBlue, эксплуатировавшего уязвимость программного обеспечения в операционной системе Microsoft Windows.

Считается, что ответственность лежит как на Microsoft, так и на Агентстве национальной безопасности США (NSA), — в апреле 2017 года группа под названием «Shadow Brokers» выложила пакет украденных инструментов NSA на рынок. Впоследствии он был использован для разработки вредоносного софта для скрытого майнинга криптовалют, что теперь достаточно трудно остановить.

«Патч для EternalBlue был доступен на протяжении 18 месяцев и даже после этого использовался для создания двух серьёзных глобальных кибератак — WannaCry и NotPetya, — количество организаций, ставших жертвами при использовании этого эксплойта, бесчисленно, поскольку оно используется майнинговым вредоносным ПО», — заявил Нил Дженкинс (Neil Jenkins), ведущий аналитик CTA.

Microsoft обвинила в утечке правительство США, заявив, что сотрудники государственного ведомства были неосторожны и безответственны в своём «хранении» кибер-оружия.

«Эта атака становится ещё одним примером, почему хранение уязвимостей на ресурсах правительства — такая большая проблема. Неоднократно эксплойты, находящиеся в руках у правительств, становились причиной утечки информации и её попадания в публичные домены, что влекло за собой широкомасштабный ущерб», — отметил Брэд Смит (Brad Smith), президент и главный юрисконсульт Microsoft.

Отметим, в прошлом месяце Google объявила, что удалит все расширения, содержащие запутанный код, из Chrome Web Store в целях продолжения борьбы со скрытым майнингом.

Инициатива по борьбе с криптоджекингом в октябре была запущена и самим сообществом Monero — в помощь пользователям был создан специальный вебсайт.

Источник: coinmarket.news