22 березня 2026 року протокол Revolv зазнав атаки, внаслідок якої було втрачено близько $26.8 млн. Причиною стала компрометація хмарної інфраструктури проекту, що дало зловмисникові доступ до системи управління ключами AWS (KMS). GetBlock AML Research детально розбирає атаку на проект Revolv.

Revolv використовує гібридну модель: користувачі вносять забезпечення (наприклад $USDC ), після чого зовнішня система перевіряє депозит і дозволяє випуск внутрішнього токена USR. Атакуючий спочатку зробив кілька невеликих реальних депозитів (приблизно на суму $100 000–200 000 у $USDC ).

Потім, використовуючи скомпрометований доступ з особливими правами (так звану сервісну роль), він викликав функцію completeSwap() і вручну завищив кількість одержуваних токенів USR. В результаті за дві операції він отримав 80 млн. USR. Надлишковий випуск токенів призвів до різкого падіння їхньої ціни — з $1 до $0.03, після чого інші платформи почали зупиняти операції з цим активом.

Як стався злом Revolv та доступ до AWS KMS

Для захисту ключів Revolv використовував сервіс AWS KMS — хмарну систему для управління криптографічними ключами.

Навіщо використовується AWS KMS і як працює керування ключами

По-перше, це безпека в масштабі: якщо платформа працює з тисячами користувачів, неможливо зберігати ключі на окремих фізичних пристроях – хмарні рішення дозволяють керувати цим централізовано.

По-друге, контроль доступу: лише певні сервіси чи співробітники можуть використовувати ключі, причому дії можна обмежувати та перевіряти. Також важливим є аудит та відповідність вимогам: кожне використання ключа фіксується, що критично для регульованих компаній.

Додатково система забезпечує резервне копіювання та відновлення ключів та дозволяє автоматично підписувати транзакції без ручної участі. Усередині цієї системи був ключ, який дозволив зловмиснику отримати доступ до «сервісної ролі». Це дало йому можливість:

- підписувати операції на випуск будь-якої кількості токенів (контракт обмежував мінімум, але не максимум),

- створювати підписи, які система вважала легітимними,

- випускати десятки мільйонів токенів за мінімальних реальних депозитів, використовуючи функцію completeSwap().

Як пройшла атака та випуск токенів USR

| Адреси атакуючого |

| 0x04A288a7789DD6Ade935361a4fB1Ec5db513caEd |

| 0x8ED8cF0C1c531C1b20848E78f1CB32fa5B99b81C |

| 0x6Db6006c38468CDc0fD7d1c251018b1B696232Ed |

| 0xb945eC1be1f42777F3AA7D683562800B4CDD3890 |

| 0x9FeeEAEc113E6d2DCD5ac997d5358eee41836e5f |

| Постраждалі адреси |

| 0xa27a69Ae180e202fDe5D38189a3F24Fe24E55861 (контракт USR) |

| 0x15CAd41e6BdCaDc7121ce65080489C92CF6de398 (сервісний гаманець) |

Хронологія атаки на Revolv

- 22 березня 2026, 01:50:59: Спочатку зловмисник створив запит на обмін, внісши близько 100 000 $USDC . Транзакція: 0x590b5c66df27b7f34cde721ca1b5f973ae047ffda370610491f694dade732c89

- 22 березня 2026, 02:21:35 Використовуючи скомпрометований доступ, він завершив цей запит через функцію completeSwap() та отримав 50 млн USR (за вирахуванням комісії близько 50 000). Транзакція: 0xfe37f25efd67d0a4da4afe48509b258df48757b97810b28ce4c649658dc33743

Приблизно через дві години він повторив ту ж саму схему — знову створив запит і підтвердив його, отримавши ще 30 млн USR. Транзакція: 0x41b6b9376d174165cbd54ba576c8f6675ff966f17609a7b80d27d8652db1f18f.

Вразливість у системі керування ключами

Основною причиною інциденту є компрометація системи AWS KMS, де зловмисник отримав доступ до приватного ключа одного зі службових гаманців. Цей гаманець (0x15CAd41e6BdCaDc7121ce65080489C92CF6de398) раніше був наділений особливими правами («сервісною роллю»), що дозволило виконувати критичні операції.

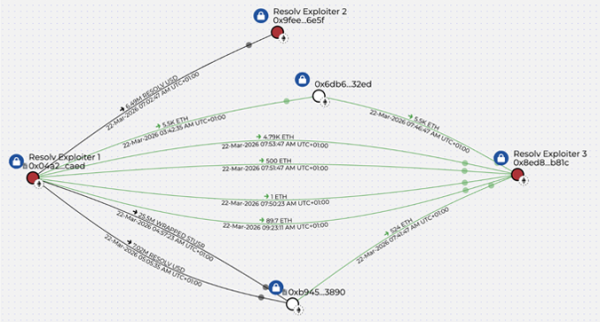

Куди було виведено кошти після атаки

Один із гаманців атакуючого (0x04A288a7789DD6Ade935361a4fB1Ec5db513caEd) отримав 80 млн USR.

Схема руху викрадених засобів. Візуалізація: Certik

Станом на 27 березня:

- на одній адресі (0x04A288a7789DD6Ade935361a4fB1Ec5db513caEd) залишається близько 20.4 млн wstUSR (~$1.26 млн)

- на іншому (0x8ed8cf0c1c531c1b20848e78f1cb32fa5b99b81c) — 11 408 $ETH (~$24.78 млн)

- ще одна адреса (0x9FeeEAEc113E6d2DCD5ac997d5358eee41836e5f) зберігає 12 млн wstUSR (~$742 тис.) та 25.93 $ETH (~$56 тис.)