Ончейн-досліднику ZachXBT вдалося відстежити шахрая, який за рік вкрав понад $2 млн, використовуючи методи соціальної інженерії.

Згідно з розслідуванням, ймовірний злочинець є жителем Канади на ім'я Хабі (Гавард). В основному він вдавав фахівця технічної підтримки криптобіржі Coinbase, постійно змінюючи імена в соцмережах.

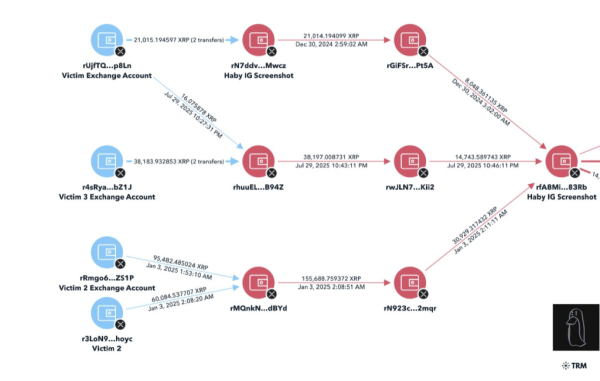

Експерт розпочав відстеження підозрюваного з повідомлення у груповому чаті від 30 грудня 2024 року, де скамер опублікував скріншот із вкраденими 21 000 XRP у користувача американської торгової платформи.

3 січня 2025 року Хабі опублікував знімок свого гаманця Exodus, на якому видно його облікові записи в Telegram та Instagram. ZachXBT зіставив історію балансу гаманця із зображеннями та виявив, що адреса XRP пов'язана з крадіжкою приблизно $500 000 у двох інших клієнтів Coinbase.

Ончейн-сищику вдалося виявити біткоін-адресу шахрая. Пізніше злочинець сам опублікував скріншот із цим гаманцем в одному з чатів.

“Я відстежив джерело [засобів для адреси] і виявив три випадки крадіжки коштів через підроблені акаунти служби підтримки Coinbase, в результаті яких викрадено ще понад $560 000”, – додав експерт.

У мережі також знайшли відео, на якому Хабі пов'язується із однією з жертв. На записі він показує адресу електронної пошти [email protected] та обліковий запис Telegram з номером телефону.

За даними ZachXBT, скамер часто купував дорогі нікнейми в месенджері та видалив свій останній профіль за кілька днів до публікації розслідування.

“Хабі регулярно викладає історії та селфі [в Instagram], демонструючи свій спосіб життя без належної уваги до безпеки”, – зазначив дослідник.

Грунтуючись на геоданих, детектив визначив приблизне розташування скамера — місто Абботсфорд. Ймовірно, канадські правоохоронці вже знайомі з підозрюваним: його особисті дані кілька разів були причетні до хибних викликів поліції.

Нагадаємо, у серпні користувач втратив 783 BTC (~$91 млн на той момент) в результаті атаки із застосуванням соціальної інженерії.